Kto mnie zna, to wie, że mam trochę „hopla” na punkcie robienia wszystkiego samemu.

Od jakiegoś czasu posiadam własną domenę i jakąś maszynkę, która ją obsługuje. Postawiłem na niej blog i inne dobrodziejstwa.

Niestety w tych złych czasach nie można nikomu ufać więc i logowanie na bloga powinno być szyfrowane. Jak ktoś ma pieniądze, to można kupić certyfikat, który się tym ładnie zajmie, a jak ktoś skąpi grosza na to, to zawsze można wygenerować sobie samemu certa i cieszyć się bezpieczeństwem 🙂

Niestety jak tych certów potrzeba więcej klikanie akceptacji wyjątku w FF zaczyna się robić uciążliwe.

Dlatego przez jakiś czas rozglądałem się za narzędziem, dzięki któremu mógłbym stworzyć swoje własne CA, dzięki czemu wystarczyłoby zaakceptować tylko jeden certyfikat, a wszystkie podpisane nim certyfikaty będą identyfikowane jako zaufane.

Oprogramowania do tego jest sporo, ale chyba najprostszym do uruchomienia i użytkowania jest TinyCA.

Postaram się w miarę przystępny sposób opisać proces instalacji i tworzenia własnego CA w oparciu o to oprogramowanie 🙂

Rozpoczynamy od instalacji TinyCA. Pod Debianem robi się to tak:

# aptitude update # aptitude install tinyca

Uruchamiamy program poleceniem:

# tinyca2

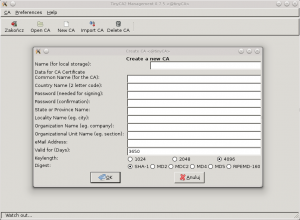

i pojawi nam się takie okienko:

Wypełniamy je skrupulatnie odpowiednimi danymi. Będzie to nasz certyfikat główny, którym będziemy podpisywać wszystkie inne certyfikaty.

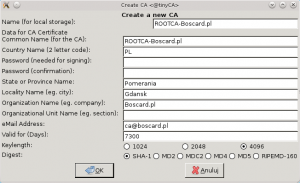

Przykładowe uzupełnienie danych:

„Password” to hasło, którym będzie zabezpieczony nasz certyfikat i które będzie używane podczas podpisywania nowych certyfikatów. Po kliknięciu „OK” pojawia nam się okienko z właściwościami zaawansowanymi certyfikatu:

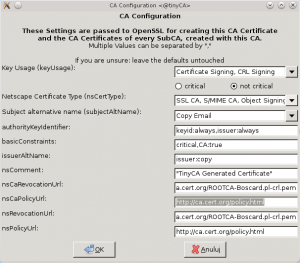

Pole „Netscape Certificate Type” ustawiamy na „SSL CA, S/MIME CA, Object Signing CA”, a jeżeli chcemy mieć możliwość odwołania podpisanych certyfikatów w przyszłości powinniśmy uzupełnić jeszcze pola „nsCaRevocationUrl” orac „nsRevocationUrl”.

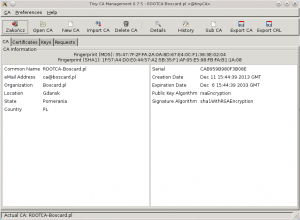

Po wygenerowaniu certyfikatu ekran programu powinien wyglądać mniej więcej tak:

Jesteśmy teraz szczęśliwymi posiadaczami własnego CA. Co można z tym zrobić? Możemy stworzyć kolejne CA, którego klucz podpiszemy kluczem naszego CA, co pozwoli nam na utrzymanie CA nie tylko dla nas, ale również dla naszych znajomych. Możemy też od razu rozpocząć podpisywanie certyfikatów dla konkretnych domen. Oba rozwiązania będą opisane w kolejnych wpisach 🙂

Jesteśmy teraz szczęśliwymi posiadaczami własnego CA. Co można z tym zrobić? Możemy stworzyć kolejne CA, którego klucz podpiszemy kluczem naszego CA, co pozwoli nam na utrzymanie CA nie tylko dla nas, ale również dla naszych znajomych. Możemy też od razu rozpocząć podpisywanie certyfikatów dla konkretnych domen. Oba rozwiązania będą opisane w kolejnych wpisach 🙂